Ciberseguridad: La Guerra Invisible - El Nuevo Campo de Batalla del

Ciberseguridad: La Guerra Invisible - El Nuevo Campo de Batalla del Siglo XXI

En el amanecer del 24 de febrero de 2022, mientras las tropas rusas cruzaban la frontera ucraniana, una guerra paralela e invisible se desplegaba simultáneamente en el ciberespacio. Los ataques DDoS contra sitios web gubernamentales ucranianos, la desactivación de sistemas de comunicación satelital y los intentos de infiltración en redes eléctricas marcaron el inicio de una nueva era: la guerra híbrida donde las armas digitales preceden y acompañan a las físicas.

Esta realidad nos confronta con una verdad incómoda: vivimos en una era donde la destrucción de una nación puede ejecutarse desde miles de kilómetros de distancia, sin disparar una sola bala, simplemente manipulando códigos binarios. La ciberseguridad ha trascendido su naturaleza técnica para convertirse en el pilar fundamental de la seguridad nacional y la estabilidad geopolítica global.

La Infraestructura Crítica Bajo Asedio Digital

El Panorama de Amenazas Actual

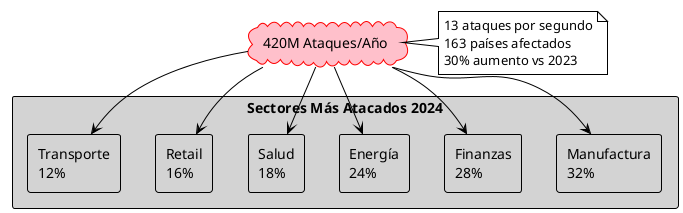

Los datos son contundentes y alarmantes. Entre enero de 2023 y enero de 2024, la infraestructura crítica global sufrió más de 420 millones de ciberataques, equivalente a aproximadamente 13 ataques por segundo. Esta cifra, revelada por el informe de KnowBe4, no representa meramente estadísticas: cada número simboliza un intento de paralizar hospitales, colapsar redes eléctricas, contaminar sistemas de agua potable o desestabilizar mercados financieros.

Estados Unidos emerge como el objetivo primario de estos ataques, pero la amenaza es verdaderamente global: 163 países han sido víctimas de ataques dirigidos contra su infraestructura crítica. Los sectores más afectados durante 2024 incluyen manufactura, finanzas, energía y servicios públicos, retail y salud, según el X-Force Threat Intelligence Index de IBM.

Anatomía de los Ataques Modernos

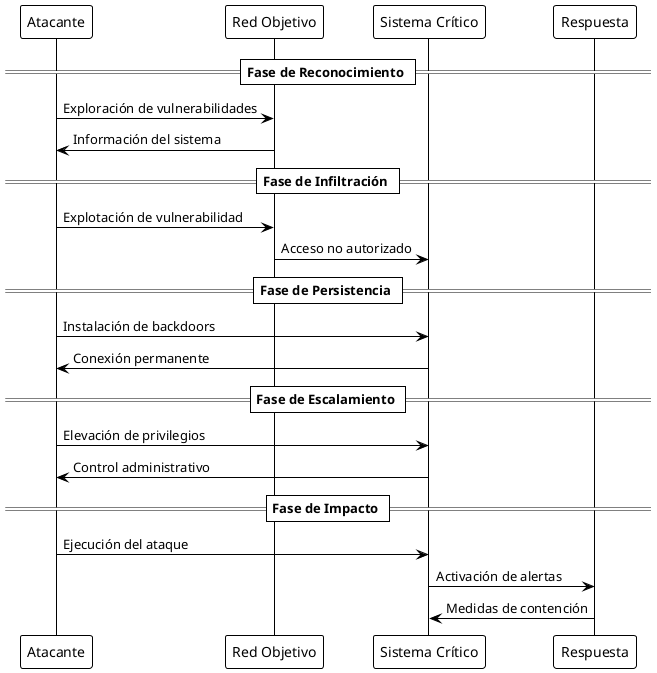

Los ciberataques contra infraestructura crítica han evolucionado significativamente desde los primeros virus informáticos. Actualmente, observamos tres modalidades principales de ataque:

Ataques de Posicionamiento Estratégico

Estos ataques no buscan causar daño inmediato, sino establecer presencia persistente en sistemas críticos para activación futura. Los atacantes, típicamente patrocinados por estados, infiltran redes y permanecen dormidos durante meses o años, esperando el momento oportuno para activarse.

Un ejemplo paradigmático es el caso de Halliburton en agosto de 2024, donde atacantes lograron extraer datos sensibles de una de las mayores empresas de servicios petroleros del mundo. La empresa aún investiga el alcance completo de la brecha, pero el incidente ilustra las vulnerabilidades únicas que enfrentan las compañías de petróleo y gas.

Ransomware Como Arma Geopolítica

El ransomware ha trascendido su origen criminal para convertirse en un instrumento de presión geopolítica. Los ataques ya no buscan únicamente beneficio económico, sino generar caos social, desestabilizar gobiernos o presionar decisiones políticas.

Según el FBI, las denuncias por ataques de ransomware contra infraestructura estadounidense aumentaron 9% en 2024, con más de 5,400 víctimas identificadas solo entre enero de 2024 y abril de 2025.

Ataques de Degradación Gradual

Esta nueva modalidad busca degradar progresivamente la capacidad operativa de sistemas críticos sin causar fallos catastróficos inmediatos. El objetivo es erosionar la confianza pública en las instituciones y generar inestabilidad social sostenida.

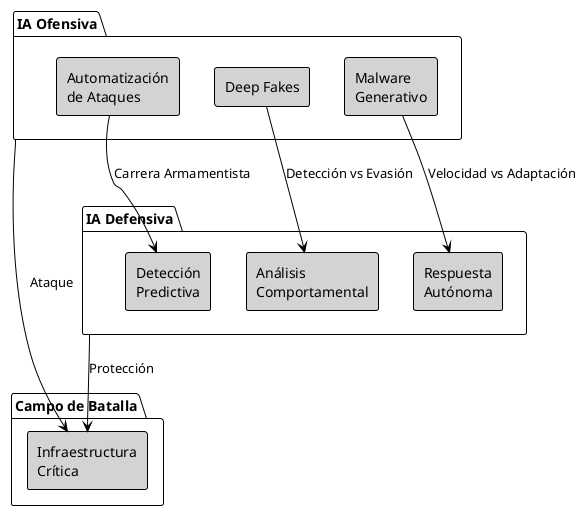

La Revolución de la Inteligencia Artificial en la Ciberguerra

IA Ofensiva: El Nuevo Arsenal Digital

El año 2025 marca un punto de inflexión en la utilización maliciosa de la inteligencia artificial en ciberataques. Si 2023 fue el año de expectación y 2024 demostró los primeros signos de uso malicioso de IA, 2025 se perfila como el año del aumento exponencial de ataques potenciados por inteligencia artificial.

Los adversarios ya poseen las herramientas necesarias para estos ataques y pueden "activar el interruptor" en cualquier momento, según advierten expertos en seguridad. Esta capacidad se manifiesta en varias dimensiones:

Automatización de Ataques a Escala

La IA permite automatizar completamente el ciclo de ataque, desde el reconocimiento inicial hasta la exfiltración de datos. Los sistemas de IA pueden:

- Identificar automáticamente vulnerabilidades en millones de sistemas

- Personalizar ataques de phishing con precisión sin precedentes

- Adaptar tácticas en tiempo real según las defensas encontradas

- Coordinar ataques simultáneos contra múltiples objetivos

Deep Fakes y Manipulación Cognitiva

Los deep fakes han evolucionado desde curiosidades tecnológicas hasta armas de desinformación y sabotaje. Los atacantes utilizan estas tecnologías para:

- Impersonar ejecutivos en video llamadas para autorizar transferencias fraudulentas

- Crear evidencia falsa de eventos geopolíticos para manipular mercados

- Generar propaganda personalizada para diferentes audiencias objetivo

- Simular comunicaciones oficiales para justificar acciones militares

IA Generativa para Malware

Los modelos de lenguaje grandes permiten generar código malicioso sofisticado sin requerir conocimientos profundos de programación. Esta democratización del desarrollo de malware multiplica exponencialmente el número de actores capaces de ejecutar ciberataques sofisticados.

IA Defensiva: La Respuesta Necesaria

Paradójicamente, la inteligencia artificial representa tanto la mayor amenaza como la defensa más prometedora en ciberseguridad. Las aplicaciones defensivas de IA incluyen:

Detección Predictiva de Amenazas

Los sistemas de IA analizan patrones de comportamiento en redes para identificar anomalías que preceden a ataques. Estas tecnologías pueden detectar:

- Actividad de reconocimiento antes de que se materialice el ataque

- Comunicaciones comando y control encubiertas

- Movimientos laterales dentro de redes comprometidas

- Exfiltración de datos en tiempo real

Respuesta Autónoma

Los sistemas de defensa basados en IA pueden responder a amenazas a velocidades imposibles para operadores humanos, ejecutando contramedidas en milisegundos:

- Aislamiento automático de sistemas comprometidos

- Reconfiguración dinámica de redes para contener amenazas

- Generación automática de parches para vulnerabilidades nuevas

- Coordinación de respuesta entre múltiples sistemas de defensa

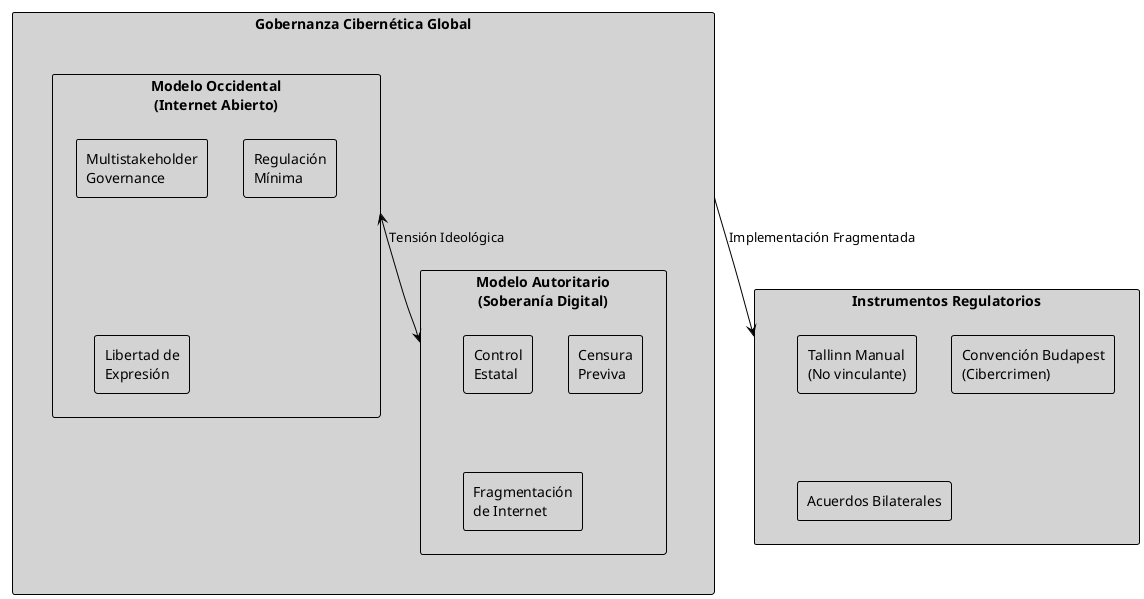

Regulación Internacional del Ciberespacio: El Desafío Normativo

El Vacío Legal Global

El ciberespacio existe en un limbo jurídico internacional. A diferencia de los dominios tradicionales de conflicto (tierra, mar, aire, espacio), el ciberespacio carece de un marco normativo internacional comprehensivo y vinculante. Esta ausencia de regulación genera múltiples problemáticas:

Atribución y Responsabilidad Estatal

La naturaleza anónima del ciberespacio complica enormemente la atribución de ataques. Determinar si un ciberataque constituye un acto de guerra, requiere evidencia técnica compleja y análisis forense que puede tomar meses o años completar. Mientras tanto, el daño ya está hecho y los atacantes han tenido tiempo suficiente para cubrir sus rastros.

Soberanía Digital vs. Internet Global

Existe una tensión fundamental entre la naturaleza global e interconectada de Internet y las aspiraciones de soberanía digital de los estados nacionales. Países como China, Rusia e Irán abogan por un modelo de Internet soberano, donde cada nación controla completamente su segmento de la red global.

Por el contrario, las democracias occidentales defienden un modelo de Internet abierto y globalizado, sujeto a regulaciones mínimas y governance multistakeholder. Esta divergencia ideológica fundamental complica cualquier esfuerzo de armonización regulatoria.

Iniciativas Regulatorias Emergentes

Tallinn Manual y Derecho Internacional

El Tallinn Manual, aunque no vinculante, representa el esfuerzo más comprehensivo para aplicar el derecho internacional existente al ciberespacio. Su tercera edición establece principios como:

- Los ciberataques que causen efectos físicos equivalentes a un ataque armado pueden justificar respuesta militar

- Los estados tienen obligación de no permitir que su territorio sea utilizado para ciberataques contra otros estados

- El principio de proporcionalidad aplica también en respuestas cibernéticas

Acuerdos Regionales y Bilaterales

Ante la imposibilidad de alcanzar consenso global, emergen acuerdos regionales:

- La Convención de Budapest sobre Cibercrimen sigue expandiéndose, aunque excluye a actores clave como China y Rusia

- La UE desarrolla capacidades cibernéticas defensivas conjuntas

- OTAN incorpora el Artículo 5 para ciberataques de magnitud suficiente

Dependencia Digital y Vulnerabilidades Nacionales

La Paradoja de la Conectividad

La digitalización acelerada de las sociedades modernas genera una paradoja fundamental: mientras mayor es nuestra capacidad tecnológica, mayor es también nuestra vulnerabilidad. Esta dependencia digital se manifiesta en múltiples dimensiones:

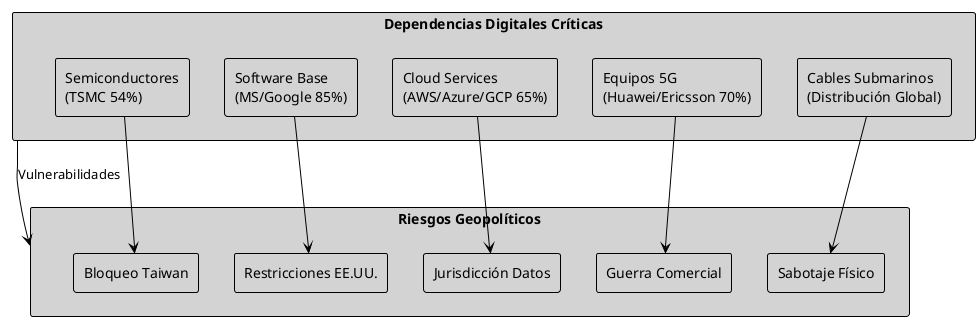

Concentración de Proveedores Críticos

Un número reducido de empresas controla componentes esenciales de la infraestructura digital global. Esta concentración crea puntos únicos de falla con implicaciones geopolíticas significativas:

| Sector | Proveedor Dominante | Cuota de Mercado | Riesgo Geopolítico |

|---|---|---|---|

| Semiconductores | TSMC (Taiwan) | 54% | Tensiones China-Taiwan |

| Sistemas Operativos | Microsoft/Google | 85% | Dependencia de EE.UU. |

| Servicios Cloud | AWS/Azure/GCP | 65% | Jurisdicción estadounidense |

| Equipos 5G | Huawei/Ericsson/Nokia | 70% | Restricciones comerciales |

| Cables Submarinos | Proveedores mixtos | N/A | Sabotaje físico |

Cadenas de Suministro Digitales

La complejidad de las cadenas de suministro digitales modernas hace virtualmente imposible verificar la integridad de todos los componentes. Un único chip comprometido puede proporcionar acceso backdoor a sistemas críticos durante años.

El caso del chip espía SuperMicro, aunque controvertido, ilustra esta vulnerabilidad. La posibilidad de que componentes manufacturados en países adversarios contengan funcionalidades maliciosas representa una amenaza existencial para la seguridad nacional.

Dependencia de Infraestructura Física

A pesar de su naturaleza virtual, el ciberespacio depende fundamentalmente de infraestructura física vulnerable:

- Cables submarinos que transportan 99% del tráfico intercontinental

- Centros de datos concentrados en zonas geográficas específicas

- Plantas generadoras de electricidad que alimentan la infraestructura digital

- Torres de telecomunicaciones y estaciones satelitales

Estrategias de Mitigación Nacional

Diversificación de Proveedores

Los países desarrollados implementan estrategias de diversificación de proveedores críticos:

- Iniciativas de "reshoring" para componentes estratégicos

- Desarrollo de capacidades domésticas en sectores críticos

- Alianzas con países confiables para reducir dependencia unilateral

- Regulaciones que limitan la participación de proveedores de países adversarios

Redundancia y Resiliencia

La construcción de redundancia en sistemas críticos:

- Sistemas de respaldo geográficamente distribuidos

- Protocolos de conmutación automática ante fallos

- Capacidades de degradación gradual que mantienen funciones esenciales

- Planes de continuidad del negocio específicos para ciberataques

Casos de Estudio: Lecciones del Campo de Batalla Digital

Colonial Pipeline: Anatomía de un Ataque Devastador

El 7 de mayo de 2021, Colonial Pipeline, operador del ducto de combustible más grande de Estados Unidos, se vio obligado a cerrar completamente sus operaciones debido a un ataque de ransomware perpetrado por el grupo DarkSide. Este incidente ilustra perfectamente la convergencia entre ciberseguridad e infraestructura crítica.

Desarrollo del Ataque

- Día 0: Infiltración inicial mediante credenciales comprometidas de VPN

- Días 1-30: Movimiento lateral y reconocimiento de la red corporativa

- Día 31: Deployment del ransomware y cifrado de sistemas administrativos

- Día 32: Descubrimiento del ataque y decisión de cierre preventivo

- Días 33-38: Negociaciones y pago de rescate (4.4 millones USD)

- Día 39: Reanudación gradual de operaciones

Impacto Sistémico

El cierre de Colonial Pipeline generó:

- Escasez de combustible en la Costa Este estadounidense

- Pánico comprando que exacerbó la escasez artificial

- Aumento de precios del combustible nivel nacional

- Disrupciones en el transporte aéreo y terrestre

- Pérdidas económicas estimadas en 2.7 mil millones USD

SolarWinds: La Sofisticación del Espionaje Estatal

El hack de SolarWinds, atribuido al grupo APT29 (vinculado al SVR ruso), representa posiblemente la operación de espionaje cibernético más sofisticada jamás documentada. Entre diciembre de 2019 y diciembre de 2020, los atacantes lograron infiltrar aproximadamente 18,000 organizaciones a través de actualizaciones comprometidas del software Orion.

Metodología del Ataque

- Infiltración: Compromiso del entorno de desarrollo de SolarWinds

- Desarrollo: Inserción de código malicioso en actualizaciones legítimas

- Distribución: Envío de actualizaciones comprometidas a clientes

- Activación: Activación selectiva solo en objetivos de alto valor

- Persistencia: Instalación de backdoors adicionales para acceso futuro

Objetivos Estratégicos

Los atacantes se enfocaron en:

- Agencias gubernamentales estadounidenses (Treasury, Commerce, Homeland Security)

- Empresas de ciberseguridad (FireEye, Microsoft)

- Proveedores de infraestructura crítica

- Think tanks y organizaciones de investigación

NotPetya: Ciberarma con Daño Colateral Global

El malware NotPetya, lanzado en junio de 2017 y atribuido oficialmente a Rusia por EE.UU. y Reino Unido, pretendía ser un ataque dirigido contra Ucrania pero se convirtió en una epidemia global que causó daños por más de 10 mil millones de dólares.

Mecanismo de Propagación

NotPetya utilizaba:

- Exploit EternalBlue (desarrollado por NSA, filtrado por Shadow Brokers)

- Credenciales comprometidas para movimiento lateral

- Modificación del Master Boot Record para cifrado completo del disco

- Propagación automática a través de redes corporativas

Víctimas Globales

- Maersk: Pérdidas de 300 millones USD, reconstrucción completa de infraestructura IT

- FedEx: Pérdidas de 400 millones USD a través de su subsidiaria TNT

- Hospitales británicos: Cancelación de cirugías y servicios críticos

- Ucrania: Paralización de bancos, aeropuertos y sistemas gubernamentales

Tabla Comparativa: Evolución de Ciberamenazas por Década

| Década | Amenaza Principal | Vector de Ataque | Motivación | Sofisticación | Impacto Geopolítico |

|---|---|---|---|---|---|

| 1990s | Virus/Gusanos | Diskettes/Email | Notoriedad | Baja | Mínimo |

| 2000s | Spam/Phishing | Email masivo | Financiero | Media | Bajo |

| 2010s | APT/Ransomware | Spear phishing | Espionaje/Financiero | Alta | Medio |

| 2020s | State Actors/AI | Supply chain/IA | Geopolítico | Muy Alta | Crítico |

Implicaciones Geoestratégicas: El Nuevo Gran Juego

Reconfiguración del Poder Global

La ciberguerra está reconfigurando fundamentalmene el equilibrio de poder global. A diferencia de las capacidades militares tradicionales, las capacidades cibernéticas pueden desarrollarse relativamente rápido y a costo relativamente bajo, permitiendo a potencias medias proyectar poder de manera asimétrica.

Democratización del Poder Destructivo

Países como Corea del Norte, Irán o grupos no estatales pueden causar daños desproporcionados a superpotencias tradicionales. El costo de desarrollar capacidades cibernéticas ofensivas es órdenes de magnitud menor que desarrollar capacidades militares convencionales equivalentes.

Nuevas Alianzas y Dependencias

La ciberseguridad crea nuevas formas de interdependencia:

- Compartición de inteligencia sobre amenazas

- Cooperación en investigación y desarrollo de defensas

- Coordinación de respuestas a incidentes transnacionales

- Armonización de marcos regulatorios

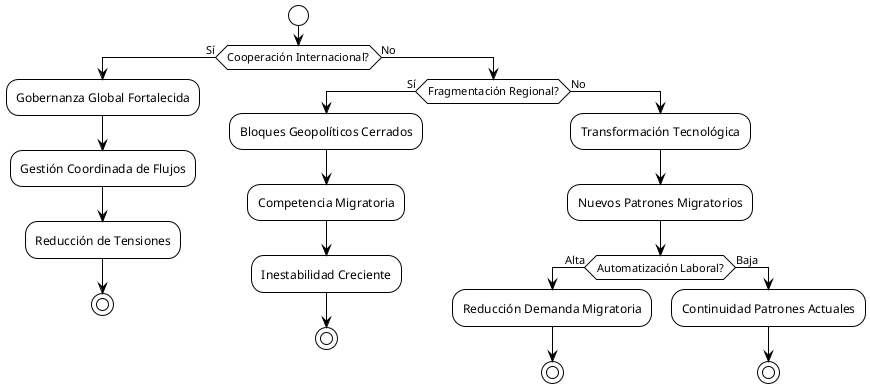

Escenarios Prospectivos 2025-2030

Escenario 1: Escalación Controlada

En este escenario, las potencias principales desarrollan mecanismos de comunicación y escalación controlada similares a los de la Guerra Fría nuclear. Se establecen "líneas rojas" cibernéticas y protocolos de des-escalación.

Probabilidad: 35% Indicadores: Acuerdos bilaterales de no agresión cibernética, establecimiento de canales de comunicación directa, desarrollo de normas internacionales vinculantes.

Escenario 2: Fragmentación del Ciberespacio

El ciberespacio se fragmenta en esferas de influencia regionales, cada una con sus propias reglas, tecnologías y estándares. La interoperabilidad global disminuye significativamente.

Probabilidad: 45% Indicadores: Expansión de firewalls nacionales, desarrollo de tecnologías incompatibles intencionalmente, restricciones comerciales basadas en seguridad nacional.

Escenario 3: Ciberguerra Total

Un incidente mayor cataliza una espiral de escalación que lleva a ciberataques sistemáticos contra infraestructura crítica civil. Las líneas entre ciberguerra y guerra convencional se difuminan completamente.

Probabilidad: 20% Indicadores: Ataques exitosos contra redes eléctricas nacionales, paralización de sistemas financieros globales, uso de ciberarmas en conjunto con operaciones militares convencionales.

Recomendaciones Estratégicas

Para Estados Nacionales

Desarrollo de Capacidades Soberanas

- Inversión en capacidades cibernéticas defensivas domésticas

- Desarrollo de industria nacional de ciberseguridad

- Formación de recursos humanos especializados

- Creación de reservas cibernéticas civiles

Cooperación Internacional Selectiva

- Participación en alianzas de compartición de inteligencia

- Desarrollo de acuerdos de respuesta conjunta a incidentes

- Armonización de marcos legales con países aliados

- Exclusión de actores no confiables de infraestructura crítica

Para el Sector Privado

Implementación de Zero Trust Architecture

- Verificación continua de usuarios y dispositivos

- Segmentación microsegmentada de redes

- Cifrado end-to-end de todas las comunicaciones

- Monitoreo continuo de comportamiento anómalo

Diversificación de Proveedores Críticos

- Evaluación de riesgos geopolíticos en decisiones de adquisición

- Desarrollo de capacidades internas para funciones críticas

- Establecimiento de relaciones con múltiples proveedores

- Planes de contingencia para disrupciones de cadena de suministro

Para la Comunidad Internacional

Desarrollo de Normas Vinculantes

- Negociación de tratados internacionales sobre ciberguerra

- Establecimiento de definiciones comunes de ciberataques

- Creación de mecanismos de atribución internacional

- Desarrollo de sanciones multilaterales por ciberagresión

Conclusiones: Navegando la Tempestad Digital

La ciberseguridad ha evolucionado desde una preocupación técnica hasta convertirse en el factor determinante de la estabilidad geopolítica del siglo XXI. Los 420 millones de ataques anuales contra infraestructura crítica no son meramente estadísticas: representan 420 millones de intentos de desestabilizar el orden internacional establecido.

La convergencia de inteligencia artificial con capacidades cibernéticas ofensivas marca un punto de inflexión similar al desarrollo de armas nucleares en 1945. Sin embargo, a diferencia de las armas nucleares, las ciberarmas son accesibles para una gama mucho más amplia de actores y sus efectos pueden ser inmediatos y globales.

El desafío fundamental que enfrentamos no es técnico sino político: ¿cómo desarrollamos marcos de gobernanza para un dominio que trasciende fronteras nacionales pero donde las consecuencias de los ataques son profundamente locales? ¿Cómo equilibramos los beneficios de la conectividad global con los riesgos de la vulnerabilidad sistémica?

Las respuestas a estas preguntas determinarán si el ciberespacio evoluciona hacia un dominio de cooperación internacional o se fragmenta en esferas de influencia digitales en conflicto permanente. En este contexto, la ciberseguridad no es únicamente una cuestión de protección técnica, sino la base misma sobre la cual se construirá el orden mundial del siglo XXI.

La guerra invisible ya comenzó. La pregunta no es si participaremos en ella, sino si estaremos preparados para prevalecer en un conflicto donde el código es el arma y la información es el campo de batalla.

Referencias y Fuentes

- KnowBe4. (2024). "Global Critical Infrastructure Cyberattacks Report 2024".

- IBM X-Force. (2024). "X-Force Threat Intelligence Index 2024".

- Center for Strategic and International Studies. (2024). "Significant Cyber Incidents Database".

- U.S. House Committee on Homeland Security. (2024). "Cyber Threat Snapshot: Rising Threats to US Networks".

- FBI Cyber Division. (2025). "Ransomware Complaints and Cryptocurrency Fraud Report".

- McKinsey & Company. (2025). "AI in Cybersecurity: Greatest Threat and Defense".

- SecurityWeek. (2025). "Cyber Insights 2025: Artificial Intelligence Trends".

- U.S. Cyber Command. (2024). "AI Roadmap for Cyber Operations".

- European Defence Agency. (2024). "AI-Enabled Cyber Defence Capabilities".

- Tripwire Inc. (2025). "Cyber Threats Rising: US Critical Infrastructure Under Attack".