Cómo hacer frente a las APT (Amenazas Persistentes Avanzadas) en Linux

Introducción a las APT y su Impacto

Las Amenazas Persistentes Avanzadas (APT) son ataques sofisticados, sigilosos y prolongados, diseñados para infiltrarse en sistemas, mantener acceso a largo plazo y extraer información sensible. Estas amenazas suelen ser ejecutadas por actores con recursos significativos, como grupos patrocinados por estados o cibercriminales avanzados. En entornos Linux, la percepción de seguridad inherente puede generar complacencia, pero los sistemas Linux no son inmunes a las APT. La defensa efectiva requiere una combinación de herramientas especializadas, buenas prácticas de seguridad (como el bastionado o hardening), monitoreo continuo y una respuesta rápida ante incidentes.

Este documento proporciona una estrategia integral para proteger sistemas Linux contra APT, con ejemplos prácticos, un calendario detallado en org-mode, configuraciones de herramientas, tablas comparativas y diagramas visuales generados con PlantUML.

Estrategia General para Combatir APT en Linux

La defensa contra APT en Linux se basa en cinco pilares fundamentales:

- Prevención: Bastionado del sistema, configuración segura y actualizaciones regulares.

- Detección: Monitoreo continuo mediante IDS/IPS, EDR y SIEM.

- Análisis: Escaneo de vulnerabilidades, análisis de tráfico y correlación de eventos.

- Respuesta: Pruebas de penetración controladas y planes de respuesta ante incidentes.

- Documentación: Registro detallado de hallazgos, auditorías y lecciones aprendidas.

Herramientas Efectivas en Linux para Combatir APT

Detección y Mitigación

- IDS/IPS (Intrusion Detection/Prevention Systems):

- Snort: Sistema de detección y prevención de intrusos de código abierto, ideal para detectar patrones de ataques conocidos.

- Suricata: Similar a Snort, pero con soporte para múltiples hilos y análisis de tráfico más avanzado.

- Zeek: Enfocado en el análisis de red, genera registros detallados para correlación de eventos.

- EDR (Endpoint Detection and Response):

- Wazuh: Plataforma de código abierto que combina HIDS (Host Intrusion Detection System) con capacidades EDR, integrándose con SIEM.

- OSSEC: HIDS robusto para monitoreo de integridad de archivos, detección de rootkits y análisis de logs.

- Sandboxing:

- Firejail: Aísla aplicaciones en entornos seguros para mitigar riesgos de explotación.

- Cuckoo Sandbox: Analiza malware en un entorno controlado, ideal para estudiar payloads de APT.

- SIEM (Security Information and Event Management):

- ELK Stack (Elasticsearch, Logstash, Kibana): Plataforma para correlación, análisis y visualización de logs.

- Graylog: Alternativa a ELK con interfaz amigable y capacidades de búsqueda avanzada.

- Escaneo de Vulnerabilidades:

- OpenVAS: Escáner completo para identificar vulnerabilidades en sistemas y aplicaciones.

- Lynis: Auditoría de seguridad específica para Linux, enfocada en configuraciones y hardening.

- Nmap: Herramienta de descubrimiento de red y mapeo de puertos.

- Análisis de Tráfico:

- Wireshark: Analizador de paquetes para inspección detallada de tráfico de red.

- tcpdump: Captura de paquetes en tiempo real, útil para análisis forense.

- Pruebas de Penetración:

- Kali Linux: Distribución especializada con herramientas preinstaladas para pentesting.

- Metasploit Framework: Plataforma para pruebas de explotación y simulación de ataques.

- Burp Suite: Herramienta para pruebas de aplicaciones web, útil contra APT que explotan vulnerabilidades web.

Configuración Ejemplo: Instalación y Regla Básica de Suricata

# Instalación de Suricata en Ubuntu/Debian

sudo apt update && sudo apt install suricata -y

# Configuración de una regla básica para detectar tráfico sospechoso

echo 'alert tcp any any -> any 80 (msg:"Tráfico HTTP sospechoso"; content:"GET /malicious"; sid:1000001; rev:1;)' | sudo tee -a /etc/suricata/rules/custom.rules

# Actualizar y ejecutar Suricata

sudo suricata-update

sudo suricata -c /etc/suricata/suricata.yaml -i eth0

Esta regla detecta intentos de acceso a URLs con "/malicious" en tráfico HTTP.

Configuración Ejemplo: Escaneo con OpenVAS

# Instalación de OpenVAS en Kali Linux

sudo apt update && sudo apt install openvas -y

sudo gvm-setup

# Iniciar escaneo de una red

gvm-start

openvas --scan-target=192.168.1.0/24

Este comando inicia un escaneo de vulnerabilidades en una red local.

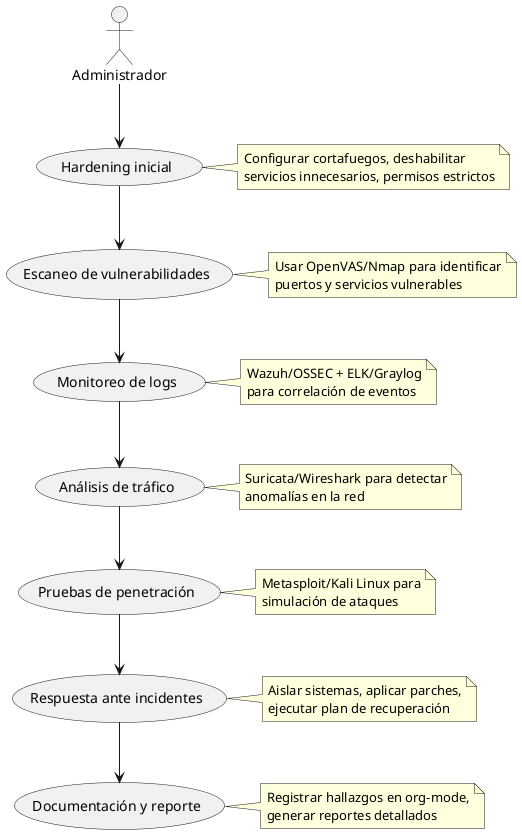

Flujo de Defensa contra APT en Linux

#+BEGINSRC org

Flujo típico de defensa contra APT en Linux

- Bastionado inicial del sistema (hardening)

- Configurar cortafuegos (iptables/ufw).

- Deshabilitar servicios innecesarios.

- Aplicar permisos estrictos (chmod/chown).

- Escaneo de vulnerabilidades semanal (OpenVAS/Nmap)

- Identificar puertos abiertos y servicios vulnerables.

- Monitoreo continuo de logs (Wazuh/OSSEC + SIEM)

- Configurar alertas para eventos sospechosos.

- Análisis de tráfico en tiempo real (Suricata/Wireshark)

- Detectar anomalías en patrones de red.

- Pruebas de penetración mensuales (Kali Linux/Metasploit)

- Simular ataques para evaluar defensas.

- Respuesta ante incidentes y remediación

- Aislar sistemas comprometidos y aplicar parches.

- Documentación y reporte de hallazgos

- Registrar incidentes y lecciones aprendidas en org-mode.

#+ENDSRC

Ejemplo Avanzado: Script de Hardening Básico

#!/bin/bash

# Script de hardening básico para Linux

echo "Aplicando configuración de hardening..."

# Configurar cortafuegos con ufw

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw enable

# Deshabilitar root login en SSH

sudo sed -i 's/PermitRootLogin yes/PermitRootLogin no/' /etc/ssh/sshd_config

sudo systemctl restart sshd

# Actualizar sistema

sudo apt update && sudo apt upgrade -y

# Instalar y configurar fail2ban

sudo apt install fail2ban -y

sudo systemctl enable fail2ban

sudo systemctl start fail2ban

echo "Hardening completado."

Este script configura un cortafuegos, deshabilita el acceso root por SSH, actualiza el sistema e instala fail2ban para protección contra intentos de fuerza bruta.

Calendario y Acciones en .org mode

#+BEGINSRC org

Calendario de Acciones de Defensa APT calendar

Semana 1

Lunes

[ ]Bastionado inicial del sistema (aplicar hardening con script)[ ]Configuración de IDS/IPS (Snort/Suricata)[ ]Instalación de Wazuh/OSSEC para monitoreo de endpoints

Miércoles

[ ]Escaneo de vulnerabilidades con OpenVAS[ ]Revisión de configuraciones de seguridad con Lynis

Viernes

[ ]Análisis de tráfico con Wireshark[ ]Configuración de alertas en ELK Stack/Graylog

Semana 2

Lunes

[ ]Revisión y correlación de logs en SIEM[ ]Actualización de firmas para Suricata/Snort

Miércoles

[ ]Prueba de penetración interna con Metasploit[ ]Simulación de ataque de phishing (ingeniería social controlada)

Viernes

[ ]Revisión de permisos de usuarios y grupos[ ]Verificación de integridad de archivos con OSSEC

Semana 3

Lunes

[ ]Actualización de reglas SIEM y políticas de detección[ ]Configuración de sandboxing con Firejail para aplicaciones críticas

Miércoles

[ ]Análisis de endpoints con Wazuh/OSSEC[ ]Escaneo de red con Nmap para detectar dispositivos no autorizados

Viernes

[ ]Revisión de políticas de acceso y permisos[ ]Generación de reportes semanales en org-mode

Semana 4

Lunes

[ ]Auditoría completa del sistema y documentación de hallazgos[ ]Backup de logs críticos

Miércoles

[ ]Sesión de formación interna sobre nuevas amenazas[ ]Revisión de configuraciones de cortafuegos

Viernes

[ ]Revisión de planes de respuesta ante incidentes[ ]Simulación de incidente y prueba de recuperación

#+ENDSRC

Tabla: Comparación de Herramientas Clave

| Herramienta | Función principal | Periodicidad recomendada | Ventajas | Limitaciones |

|---|---|---|---|---|

| Snort/Suricata | IDS/IPS, detección de intrusos | Permanente | Alta personalización, reglas activas | Requiere configuración avanzada |

| Wazuh/OSSEC | EDR, monitoreo de endpoints | Permanente | Integración con SIEM, ligero | Curva de aprendizaje para alertas |

| OpenVAS | Escaneo de vulnerabilidades | Semanal | Amplia base de datos de vulnerabilidad | Tiempo de escaneo prolongado |

| Nmap | Descubrimiento de red | Semanal | Rápido, versátil | Limitado a nivel de red |

| Wireshark | Análisis de tráfico | Bajo demanda | Detallado, interfaz gráfica | Requiere experiencia para análisis |

| Metasploit | Pruebas de penetración | Mensual | Amplio soporte de exploits | Riesgo si no se usa en entorno seguro |

| ELK Stack/Graylog | SIEM, correlación de eventos | Permanente | Visualización avanzada, escalable | Consumo de recursos elevado |

| Firejail | Sandboxing de aplicaciones | Permanente | Ligero, fácil de implementar | Limitado a aplicaciones específicas |

Diagrama PlantUML: Flujo Completo de Defensa APT

Respuesta ante Incidentes: Ejemplo Práctico

En caso de detectar una APT, se debe seguir un flujo estructurado:

- Identificación: Usar Wazuh para detectar accesos no autorizados o cambios en archivos críticos.

- Contención: Aislar el sistema comprometido (e.g., desconectar de la red).

- Análisis: Usar Wireshark para analizar tráfico y Cuckoo Sandbox para estudiar malware.

- Remediación: Aplicar parches, restaurar desde backups y actualizar reglas de IDS/IPS.

- Documentación: Registrar el incidente en org-mode con detalles y lecciones aprendidas.

Ejemplo de Registro de Incidente en org-mode

#+BEGINSRC org

Incidente de Seguridad: Acceso no autorizado detectado

Descripción

- Sistema afectado: Servidor Ubuntu 20.04 (IP: 192.168.1.100)

- Herramienta de detección: Wazuh

- Evento: Acceso no autorizado a /etc/passwd

Acciones tomadas

[X]Aislar servidor (desconectar eth0)[X]Analizar tráfico con Wireshark[X]Restaurar archivo desde backup[X]Actualizar reglas Suricata[X]Aplicar parches de seguridad

Lecciones aprendidas

- Implementar autenticación multifactor.

- Reducir permisos en directorios críticos.

#+ENDSRC

Recomendaciones Adicionales

- Automatización: Usar Ansible o scripts Bash para automatizar tareas de hardening y monitoreo.

- Capacitación: Realizar simulaciones regulares de ataques (e.g., phishing) para entrenar al personal.

- Backups: Mantener copias de seguridad cifradas y fuera de línea.

- Actualizaciones: Aplicar parches de seguridad de forma inmediata tras su publicación.

- Comunidad: Participar en foros como el de Kali Linux o Wazuh para estar al tanto de nuevas amenazas.

Referencias

- [1] MSMK University: IDS e IPS Defensas esenciales contra los APT

- [2] Wazuh Documentation: Guía de Implementación de EDR en Linux

- [3] TuxCare: 25+ Herramientas de seguridad esenciales para Linux

- [4] Alapsi: Kali Linux: Tu Herramienta Esencial en Ciberseguridad

- [5] Kiteworks: Guía Completa de Protección Avanzada contra Amenazas (ATP)

- [6] Achirou: Las 15 mejores herramientas de ciberseguridad en 2025

- [7] INCIBE-CERT: Bastionado de sistemas: el caso de Linux

- [8] Checkpoint: ¿Qué es la protección avanzada contra amenazas (ATP)?

- [9] Suricata Documentation: Writing Custom Rules

- [10] OpenVAS Community: Guía de Escaneo de Vulnerabilidades