Script Refuerzo Rápido de Ciberseguridad para tu Laptop Linux

Introducción

En el mundo actual, donde la movilidad y la conectividad son constantes, proteger tu laptop Linux es esencial. Ya sea que uses tu equipo para trabajar, estudiar o simplemente navegar, estás expuesto a amenazas comunes como escaneos de puertos, ataques por fuerza bruta y servicios mal configurados.

Este post te guiará a través de un enfoque automatizado para aplicar medidas básicas de ciberseguridad en tu laptop Linux usando un único script en Bash. Ideal para quienes desean una solución rápida, efectiva y sin complicaciones.

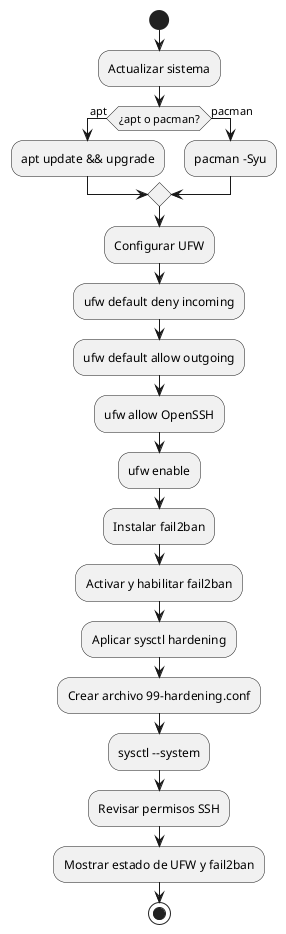

Diagrama del flujo del script

El siguiente diagrama PlantUML resume el proceso que sigue el script paso a paso:

Objetivo del script

Este script realiza las siguientes acciones:

- Actualiza tu sistema a la última versión estable.

- Configura y activa el firewall UFW con reglas seguras.

- Instala y activa `fail2ban` para bloquear ataques por fuerza bruta.

- Aplica endurecimiento básico de red con `sysctl`.

- Revisa los permisos de tu carpeta `.ssh`.

Requisitos

- Sistema Linux basado en Debian (Ubuntu, Mint) o Arch.

- Acceso de superusuario (sudo).

- Conexión a internet.

Guía de instalación

Paso 1: Crear el script

Crea un archivo llamado refuerzo_basico.sh con el siguiente contenido:

#!/bin/bash

# Reforzamiento básico de ciberseguridad para Linux

# Autor: Mike (geoemacs.netlify.app)

set -e

echo "🔐 Iniciando proceso de refuerzo de seguridad para tu laptop Linux..."

# 1. Actualizar el sistema

echo "📦 Actualizando el sistema..."

if command -v apt >/dev/null; then

sudo apt update && sudo apt upgrade -y

elif command -v pacman >/dev/null; then

sudo pacman -Syu --noconfirm

fi

# 2. Activar y configurar firewall (UFW)

echo "🛡️ Configurando firewall con UFW..."

sudo apt install -y ufw 2>/dev/null || echo "ufw ya instalado o no disponible"

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow OpenSSH

sudo ufw enable

# 3. Instalar y activar fail2ban

echo "🚫 Instalando fail2ban..."

sudo apt install -y fail2ban 2>/dev/null || echo "fail2ban ya instalado o no disponible"

sudo systemctl enable --now fail2ban

# 4. Fortalecer configuración de red

echo "🌐 Aplicando configuraciones de red con sysctl..."

sudo tee /etc/sysctl.d/99-hardening.conf > /dev/null <<EOF

# Evitar redirecciones IP

net.ipv4.conf.all.accept_redirects = 0

net.ipv6.conf.all.accept_redirects = 0

# Evitar ataques de spoofing

net.ipv4.conf.all.rp_filter = 1

# Deshabilitar paquetes de fuente falsa

net.ipv4.conf.all.send_redirects = 0

EOF

sudo sysctl --system

# 5. Revisar permisos críticos

echo "🔎 Revisando permisos de archivos críticos..."

sudo chmod 700 ~/.ssh

sudo chmod 600 ~/.ssh/authorized_keys 2>/dev/null || true

sudo chown -R $(whoami):$(whoami) ~/.ssh

# 6. Reporte rápido

echo "✅ Revisión rápida:"

sudo ufw status

systemctl status fail2ban | grep Active

echo "👊 Reforzamiento básico completado."

Paso 2: Dar permisos y ejecutar

chmod +x refuerzo_basico.sh

./refuerzo_basico.sh

Paso 3: Comprobación final

sudo ufw status

sudo fail2ban-client status

Conclusión

Este script proporciona un refuerzo básico pero poderoso que puede aplicarse en menos de 5 minutos. Ideal para laptops personales o equipos recién instalados. Si deseas un nivel más avanzado de hardening, puedes complementar con herramientas como lynis, rkhunter o políticas AppArmor/SELinux.

Referencias

Comentarios finales

¿Te gustaría extender esto con análisis semántico de logs, informes PDF automáticos o notificaciones vía Telegram cuando se detecte actividad sospechosa? ¡Próximamente!

- 2025-06-11-refuerzo-r-pido-de-ciberseguridad-para-tu-laptop-linux-semantica